Паролі дедалі частіше стають слабкою ланкою цифрової безпеки. Їх забувають, використовують повторно на різних сервісах, а витоки даних відбуваються настільки регулярно, що навіть складні комбінації вже не гарантують захисту. У відповідь на це все більше платформ починають пропонувати альтернативу — passkeys, які можуть поступово замінити звичні логіни та паролі.

Passkeys мають низку переваг у порівнянні з традиційними паролями. Їх неможливо вгадати або передати іншій людині, а також вони значно стійкіші до фішингових атак. Кожен passkey створюється для конкретного сайту чи сервісу, тому не працює на підроблених сторінках — навіть якщо ті виглядають майже ідентично.

Ще одна важлива перевага — захист від масових витоків даних. На відміну від паролів, passkeys не зберігаються на серверах у вигляді, який можна викрасти. Навіть у разі злому бази даних зловмисники не отримують доступу до облікових записів, що суттєво знижує цінність викраденої інформації.

Водночас для багатьох користувачів passkeys досі залишаються малозрозумілою технологією. В PCMag пояснюють, що це таке, як працює новий спосіб входу і чи справді варто переходити на нього вже зараз.

Що таке passkey і як він працює

Passkey — це сучасна альтернатива паролям, яка базується на криптографії. Замість одного пароля система використовує пару ключів — публічний і приватний, які разом забезпечують доступ до облікового запису.

Публічний ключ зберігається на стороні сервісу, тоді як приватний залишається у користувача — на смартфоні, комп’ютері або в менеджері паролів. У користувачів Apple, наприклад, він зберігається в iCloud Keychain. Під час входу пристрій спочатку підтверджує особу власника за допомогою біометрії або PIN-коду, після чого ключі «звіряються», і доступ відкривається автоматично.

Приватний ключ ніколи не передається сервісу і не зберігається на його серверах. Саме тому passkeys значно краще захищені від фішингу та несанкціонованого доступу, ніж звичайні паролі.

Чи справді passkeys повністю безпечні

Хоча passkeys істотно підвищують рівень захисту, вони не розв’язують усі проблеми безпеки. Дослідник з кібербезпеки та віцепрезидент SpyCloud Labs Тревор Гіллігосс звертає увагу на іншу загрозу — викрадення браузерних cookies.

За його словами, зловмисники можуть обійти навіть passkeys, якщо отримають доступ до вже активної сесії користувача за допомогою шкідливого ПЗ. У такому випадку повторна автентифікація взагалі не потрібна: сайт просто «бачить» дійсну сесію й сприймає її як легітимну.

Термін дії таких cookies може тривати від кількох секунд до місяців або навіть років. Увесь цей час акаунт залишається вразливим, якщо cookie потрапить до сторонніх осіб.

Основна відповідальність за захист від подібних атак лежить на власниках сайтів. Водночас користувачі також можуть зменшити ризики, використовуючи passkeys або унікальні складні паролі та уважніше ставлячись до налаштувань сесій.

Зокрема, під час появи вікон із запитами на обробку cookies не варто одразу натискати «Прийняти». Краще перейти до налаштувань і обрати найкоротший доступний термін дії сесії — у такому разі cookies автоматично видалятимуться після закриття браузера або через короткий час.

З якими труднощами можуть зіткнутися користувачі passkeys

Оскільки passkeys — відносно нова технологія, багато користувачів стикаються з непорозуміннями вже на старті. Найпоширеніша проблема — плутанина в поняттях. Passkeys часто помилково сприймають як біометрію, двофакторну автентифікацію або застосунки-автентифікатори. Насправді це окремий спосіб входу, який просто може використовувати біометрію для підтвердження доступу.

Ще один момент, який збиває з пантелику: passkey повністю замінює логін і пароль. Для входу не потрібно вводити email чи пароль — достатньо підтвердити доступ до ключа. Зазвичай це відбувається через Face ID, відбиток пальця або PIN-код на пристрої, де збережений passkey.

Найбільше практичних проблем виникає у ситуаціях, коли немає доступу до основного пристрою. Якщо користувач втратив смартфон, змінив телефон або намагається увійти в акаунт із публічного чи чужого комп’ютера, доступ може бути заблокований. За відсутності резервного способу входу відновлення акаунта може зайняти багато часу і вимагати додаткових перевірок.

Як користуватися passkeys

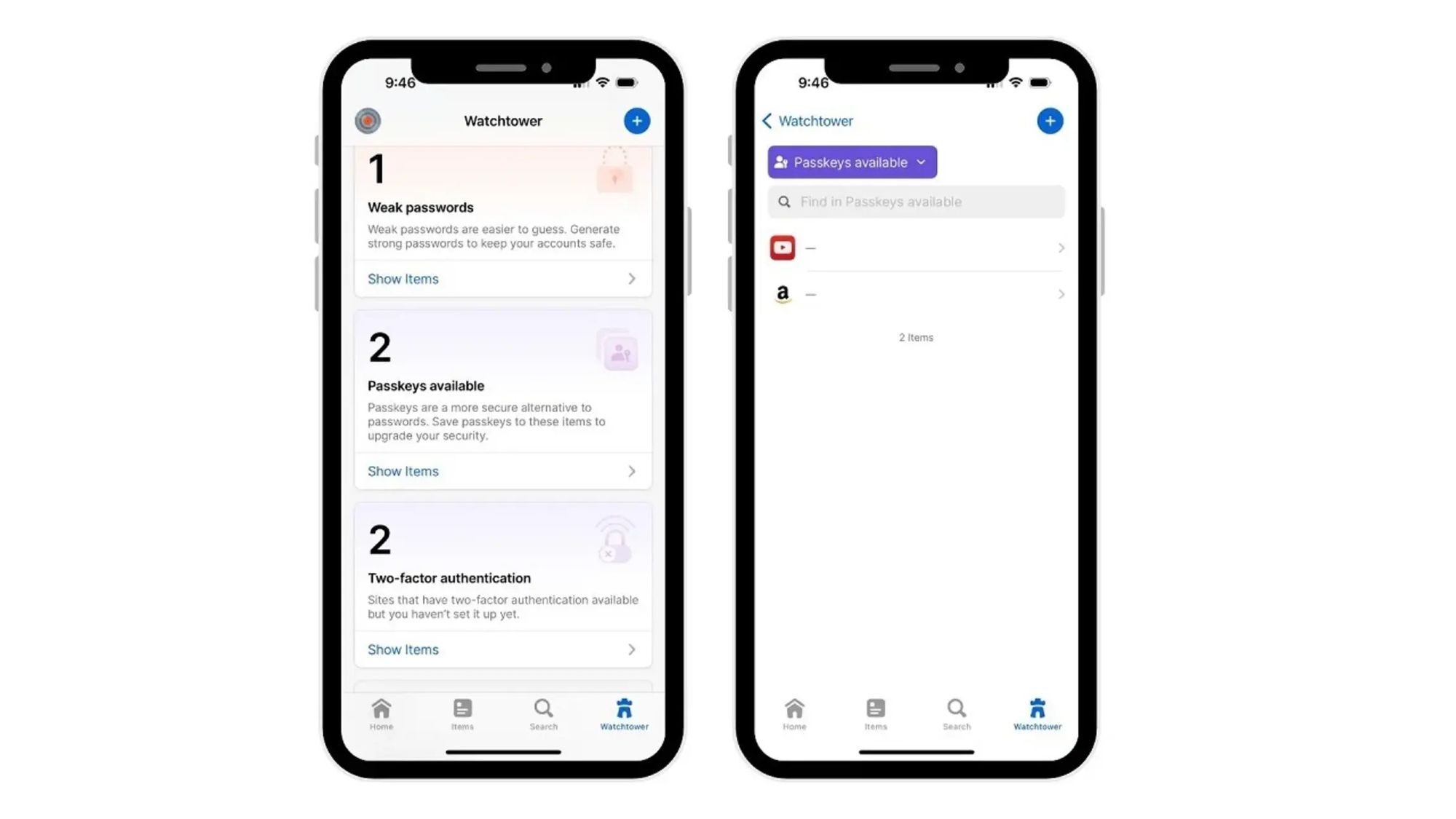

На практиці користування passkeys зводиться до простого правила: ключі мають зберігатися в одному надійному місці. Найзручніше для цього підходять менеджери паролів або вбудовані сховища операційної системи. Саме вони відповідають за збереження passkeys і автоматично пропонують потрібний спосіб входу.

Такий підхід особливо зручний під час переходу від паролів до passkeys. Частина сервісів усе ще вимагає звичайний пароль, тоді як інші вже підтримують новий формат входу. Коли всі дані зібрані в одному сховищі, користувачу не потрібно запам’ятовувати, де і який спосіб авторизації використовується — система робить це за нього.

Фактично, після налаштування passkeys процес входу стає простішим: замість введення логіна і пароля достатньо підтвердити доступ до пристрою — наприклад, біометрією або PIN-кодом. Саме це і є основна перевага нового підходу в повсякденному користуванні.

Читайте також: Як правильно налаштувати Claude Code.

Підписуйтеся на ProIT у Telegram, щоб не пропустити жодної публікації!