Хакери використовують рекламу Facebook і фальшиві сторінки MidJourney, OpenAI SORA і ChatGPT-5 і DALL-E, щоб заразити користувачів зловмисним програмним забезпеченням і викрасти паролі.

За інформацією Bleeping Computer, зловмисники публікують новини, зображення та іншу пов’язану інформацію, щоб фальшиві сторінки мали вигляд легітимних.

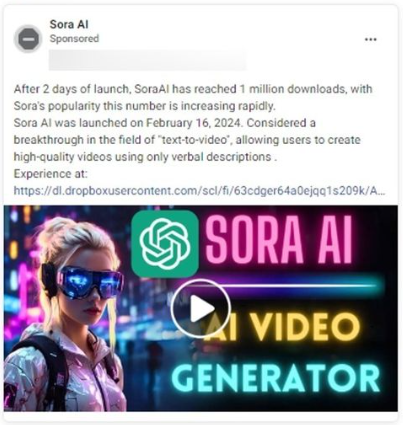

Дописи часто рекламують обмежений у часі доступ до служб ШІ, змушуючи користувачів завантажувати шкідливі файли, які заражають комп’ютери програмним забезпеченням для крадіжки інформації, таким як Rilide, Vidar, IceRAT і Nova.

Зловмисне програмне забезпечення зосереджується на крадіжці даних із браузера жертви: збережені облікові дані, файли cookie, інформацію про гаманець криптовалюти, дані автозаповнення та інформацію про кредитну картку. Потім ці дані продаються в даркнеті або використовуються зловмисниками для зламу онлайн-акаунтів з метою подальшого шахрайства.

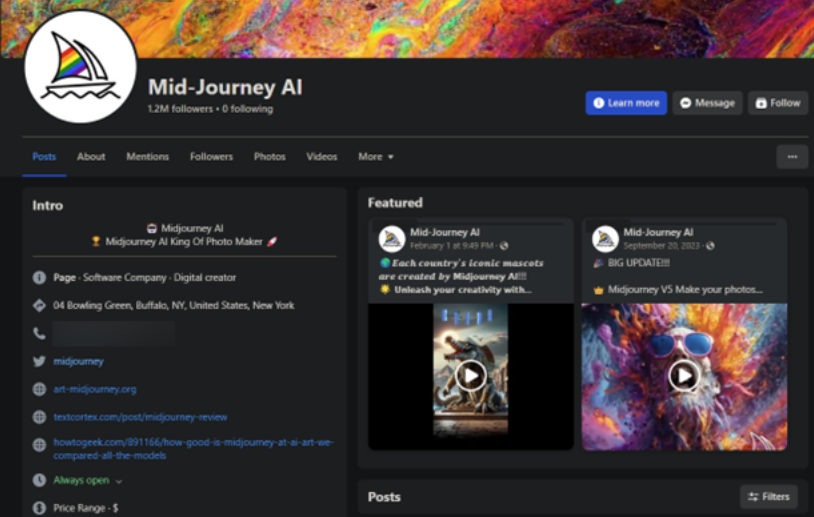

У деяких випадках охоплення цих кампаній вражає, оскільки інтерес людей до ШІ зараз дуже високий. В одному з випадків, які спостерігали дослідники Bitdefender, шкідлива сторінка Facebook, яка імітувала Midjourney, зібрала 1,2 мільйона підписників і залишалася активною протягом майже року, перш ніж її зрештою було видалено.

Сторінка створювалася не з нуля: зловмисники викрали наявний профіль у червні 2023 року та перетворили його на фальшиву сторінку Midjourney. Facebook закрив сторінку 8 березня 2024 року.

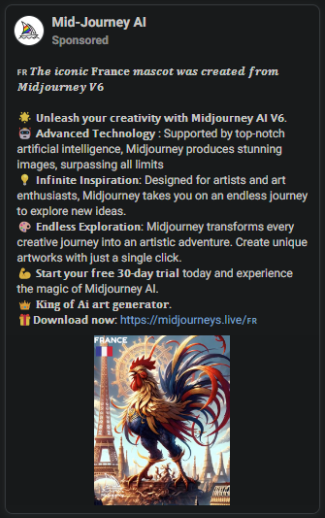

Публікації спонукали людей завантажувати файли-крадії, рекламуючи неіснуючу версію інструменту ШІ для настільних комп’ютерів. Деякі публікації стосувалися випуску V6, який ще офіційно не вийшов (остання версія – V5).

В інших випадках шкідлива реклама пропагувала можливості для створення мистецтва NFT і монетизації своїх творінь.

Дослідники виявили, що реклама була націлена на демографічну групу чоловіків віком від 25 до 55 років у Європі, насамперед у Німеччині, Польщі, Італії, Франції, Бельгії, Іспанії, Нідерландах, Румунії та Швеції.

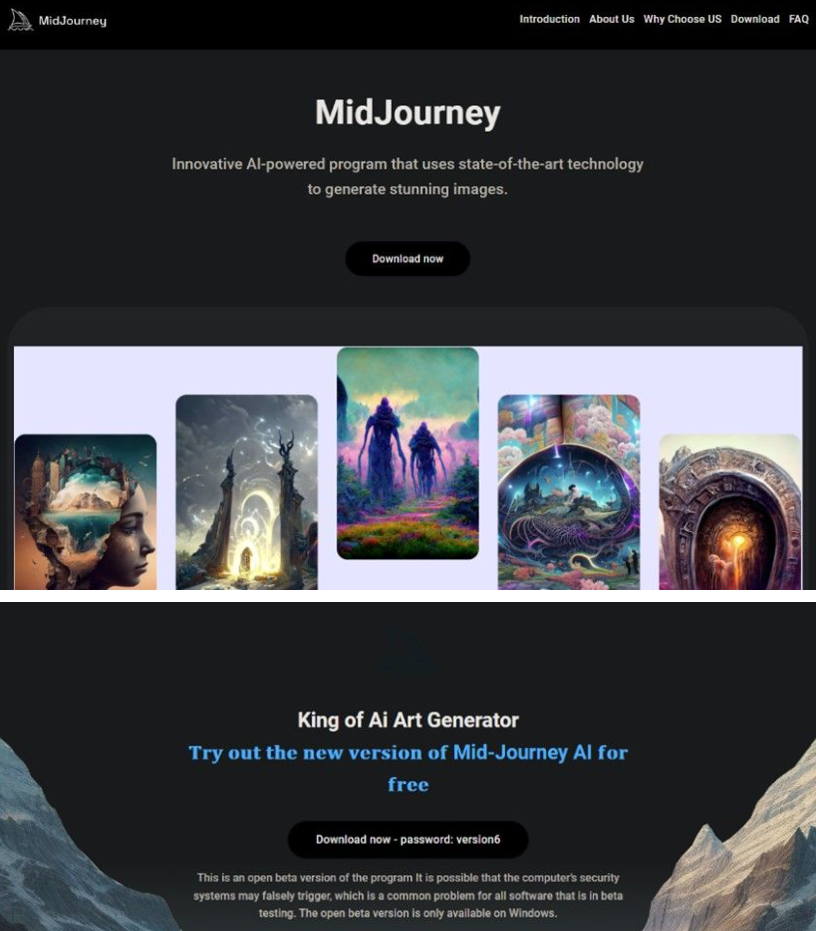

Замість того, щоб використовувати посилання Dropbox і Google Drive для розміщення корисних даних, оператори цієї кампанії створили кілька сайтів, які клонували офіційну цільову сторінку Midjourney, обманом змушуючи користувачів завантажити те, що, на їхню думку, було останньою версією інструменту для створення мистецтва через лінк GoFile.

Користувачі завантажували Rilide v4, який маскується під розширення Google Translate для веббраузера, ефективно приховуючи зловмисне програмне забезпечення, оскільки воно перебирає файли cookie Facebook та інші дані у фоновому режимі.

Кіберзлочинці швидко відреагували на закриття сторінки й створили нову, теж під назвою Midjourney між 8 і 9 березня 2024 року. Шахраї використовували ту ж тактику захоплення профілю Facebook іншого користувача. Дослідники помітили ще чотири сторінки Facebook, які намагалися видати себе за Midjourney, деякі з яких також були видалені з платформи.

Схоже, останню шкідливу сторінку, що видає себе за Midjourney, зловмисники захопили 18 березня. Станом на 26 березня профіль шахраїв мав 637 тисяч підписників.

Успіх таких кампаній підкреслює складність стратегій шкідливої реклами. Величезні масштаби соціальних мереж, таких як Facebook, у поєднанні з недостатньою модерацією дають змогу хакерам підтримувати кампанії протягом тривалого часу, сприяючи безконтрольному поширенню зловмисного програмного забезпечення.

Нагадаємо, що хакерські атаки можуть бути різними. Так, зловмисне ПЗ TheMoon перетворює тисячі старих маршрутизаторів Asus на шкідливі проксі-сервери.

Підписуйтеся на ProIT у Telegram, щоб не пропустити жодної публікації!