Група українських кіберактивістів Ukrainian Cyber Alliance зламала сервери банди-вимагача Trigona та знищила їх, скопіювавши всю доступну інформацію, повідомляє Bleeping Computer.

Хакери Ukrainian Cyber Alliance отримали доступ до інфраструктури програми-вимагача Trigona, використовуючи публічний експлойт для CVE-2023-22515, критичної вразливості в центрі обробки даних і сервері Confluence , яку можна віддалено використовувати для підвищення привілеїв.

Ця вразливість була використана в атаках нульового дня з 14 вересня принаймні однією групою загроз, яку Microsoft відстежує як Storm-0062 (також відома як DarkShadow і Oro0lxy).

Український Кіберальянс (UCA) зламав сервер Confluence програми-вимагача Trigona приблизно шість днів тому, встановив стійкість і склав карту інфраструктури кіберзлочинця абсолютно непомітно.

Після того, як активіст UCA, який використовував дескриптор herm1t, опублікував скріншоти внутрішніх документів підтримки групи програм-вимагачів, BleepingComputer повідомили, що програми-вимагачі Trigona спочатку запанікували та у відповідь змінили пароль і зруйнували її загальнодоступну інфраструктуру.

Однак протягом наступного тижня активістам вдалося отримати всю інформацію з адміністрації загрозливого актора та панелей жертв, його блогу та сайту витоку даних, а також внутрішніх інструментів (сервери Rocket.Chat, Jira та Confluence).

herm1t розповів BleepingComputer, що вони також викрали середовище розробника, гарячі гаманці криптовалюти, а також вихідний код і записи бази даних.

Активісти не знають, чи містить інформація, яку вони передали, ключі розшифровки, але вони сказали, що оприлюднять їх, якщо їх знайдуть.

Зібравши всі доступні дані банди програм-вимагачів, активісти UCA видалили та зіпсували їхні сайти, а також передали ключ до сайту панелі адміністрування.

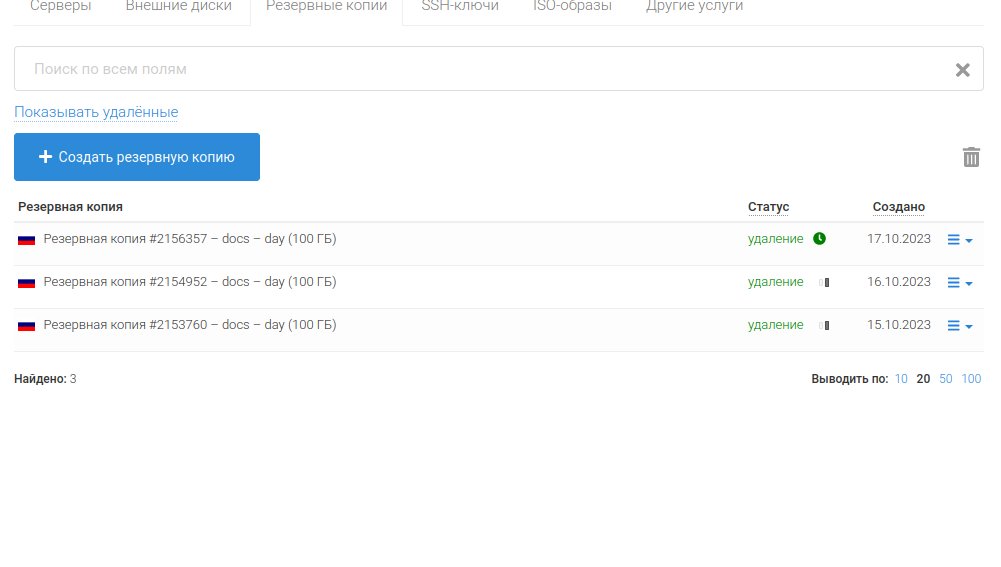

UCA стверджує, що їм вдалося відновити три резервні копії із сотнями гігабайт імовірно вкрадених документів.

Подробицями операції також поділився Андрій Баранович (Шон Таусенд) — спікер Українського кіберальянсу.

«Ми просто знійшли одну таку банду і вчинили з ними так само, як вони роблять з іншими. Скачали їх сервери ( десять штук) , все видалили і дефейснули наостанок. Ані ТОР їм не допоміг, ані те, що вони знали, що в них є діра. Вся їх інфраструктура улетіла повністю. Такий собі «hunt forward», - йдеться на сторінці Андрія Барановича.

Починаючи з 2014 року, численні хактивісти в Україні та в усьому світі почали працювати разом, щоб захистити кіберпростір країни від російської агресії.

Приблизно через два роки окремі хакери та кілька хакерських груп об’єдналися в Український кіберальянс. Члени UCA провели кілька успішних хакерських операцій, які призвели до викриття інформації про російську діяльність і пропагандистські зусилля в Україні та інших країнах, а також її контроль над різними фізичними та юридичними особами.

UCA двічі провели хакерські атаки на Міноборони РФ у 2016 році та витік державних оборонних контрактів і конфіденційних даних про забезпечення держоборонзамовлення 2015–2016 років. Ще одним успіхом став злам електронної пошти екс- помічника президента рф Владислава Суркова.

Операція з вимагачами Trigona з’явилася під цією назвою наприкінці жовтня минулого року, коли банда запустила сайт Tor для переговорів про виплату викупу в криптовалюті Monero з жертвами їхніх атак.

Раніше зразки зловмисного ПЗ не мали конкретної назви та спостерігалися у відкритому доступі з початку 2022 року. До появи бренду Trigona оператори використовували електронну пошту для переговорів про виплату викупу.

Деякий час кіберзлочинці були достатньо активними, щоб за один місяць скомпрометувати щонайменше 15 компаній у сферах виробництва, фінансів, будівництва, сільського господарства, маркетингу та високих технологій.

Раніше цього року хакери Trigona атакували сервери Microsoft SQL, відкритий у загальнодоступному Інтернеті, використовуючи атаки грубої сили або словникові атаки, щоб отримати облікові дані доступу.

На даний момент через нещодавні дії Українського кіберальянсу жоден із загальнодоступних веб-сайтів і сервісів програм-вимагачів Trigona не працює в мережі.

Раніше цього місяця Українська ІТ-армія зупинила найбільші аеропорти росії, зламавши систему бронювання квитків.

Підписуйтеся на ProIT у Telegram, щоб не пропустити жодну публікацію!